Cada vez mais o malware procura formas de contornar mesmo as mais rigorosas medidas de segurança, e um dos casos pode ser através da exploração de falhas no próprio sistema operativo. O recente exemplo descoberto pela empresa de segurança EnSilo pode ser considerado um dos mais perigosos…

Apesar de não ser diretamente um malware, o apelidado “Process Doppelgänging” permite utilizar as funcionalidades do próprio sistema Windows como forma de contornar as medidas de segurança e levar à instalação de malware no sistema.

Durante o evento Black Hat Europe 2017, a empresa de segurança demonstrou como é possível injectar código no sistema operativo durante a movimentação de ficheiros, devido a uma falha existente no sistema de ficheiros NTFS, contornando as medidas de segurança e os próprios sistemas de antivírus que possam estar instalados.

Os investigadores referem que o objetivo do ataque passa por executar código aleatório no sistema, mesmo que este seja malicioso, no contexto de um processo aparentemente legitimo.

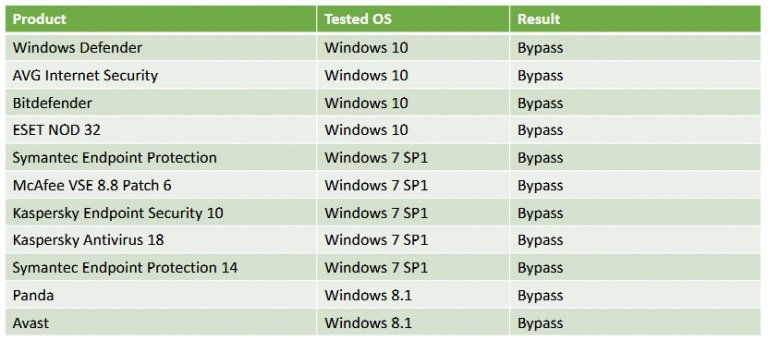

Esta falha afeta todas as versões do Windows desde o Vista, embora o Windows 10 Redstone e Falls Creators Update não sejam afetados. Além disso, a empresa também analisou a capacidade dos antivírus detetarem o ataque, e até ao momento não foi descoberto nenhum que o conseguisse fazer.

O mais grave deste ataque encontra-se na sua impossibilidade de ser resolvido. Uma vez que afeta a própria tecnologia do sistema de ficheiros NTFS, não poderá ser diretamente corrigido com uma simples atualização do sistema. A única forma de prevenir possíveis ataques ao mesmo passa por a adoção de um software externo de segurança que impeça a sua utilização.

Porém, os investigadores apontam que existem boas noticias. Uma vez que o ataque é desconhecido publicamente, e requer o conhecimento de várias técnicas que não foram publicamente reveladas, não existe forma atualmente de este ser explorado. No entanto isso não impede que o processo possa ocorrer no futuro, caso se descubra por outras fontes.